Non ci sono prodotti a carrello.

Privacy e Spyware.

Premetto che non son un esperto di Internet ma un semplice utente che sfrutta le potenzialità della rete per cercare informazioni e notizie riguardanti il mio lavoro, ovvero tutto quanto ruota attorno al mondo dell’elettronica. Da anni utilizzo e mantengo aggiornato un programma antivirus per difendere il mio PC ed i dati in esso contenuti dai virus sparsi a pien mani dai delinquenti informatici di mezzo mondo. Da questo punto di vista non ho mai avuto problemi dal momento che in tutti questi anni (tocchiamo ferro) nessun virus è riuscito a mettere fuori combattimento il mio PC o a cancellare i dati in esso contenuti. Da un po’ di tempo a questa parte, tuttavia, lo schermo del mio computer si va riempiendo di messaggi pubblicitari non sollecitati nè graditi. Almeno ogni minuto ne compare uno costringendomi a chiudere la finestra relativa. Per non parlare delle volte che mi sono trovato con tutte le impostazioni modificate, anche in questo caso non sollecitate. La stessa cosa sta succedendo, in maniera più o meno pesante, a tutti gli utenti Internet. La causa di ciò sono i cosiddetti adware e spyware, piccoli programmi che, nostra insaputa, divulgano i nostri dati personali e la nostra attività sul Web, vendendo queste informazioni alle società che poi ci riempiono lo schermo di messaggi. Tutto ciò rappresenta perlomeno una grave violazione della Privacy se non, addirittura, qualcosa di più grave. E’ come se qualcuno mi piazzasse una telecamera in casa per spiare le mie abitudini per poi propinarmi una serie di prodotti e di servizi! Tutto ciò, oltretutto, mentre la legge sulla Privacy ci impone di inviare fax e lettere a fornitori e clienti per farci dare (sic!) l’autorizzazione al trattamento dei dati come se il fatto di dover rilasciare la fattura (oltretutto obbligatoria) al cliente non fosse già una tacita autorizzazione al trattamento dei dati. A differenza dei virus di cui non conosciamo gli autori, risalire a chi ci spia tramite gli adware e gli spyware è molto semplice. Mi piacerebbe sapere, a tale proposito, se chi di dovere è a conoscenza di questi problemi e cosa sta facendo. In attesa non resta che difenderci da soli: fortunatamente esistono numerosi programmi (gratuiti e a pagamento) in grado di proteggerci da questa invasione non gradita. Anche se il problema di fondo resta: cosa fanno le Autorità? Saltando, come si dice, di palo in frasca, mi piace segnalare l’inizio del Corso dedicato alla gestione della porta USB nei microcontrollori PIC: un argomento piuttosto ostico ma di sicuro interesse dal momento che in molti casi la porta USB rappresenta ormai l’unica interfaccia col mondo esterno dei PC.

Buona lettura.

Arsenio Spadoni

Sommario

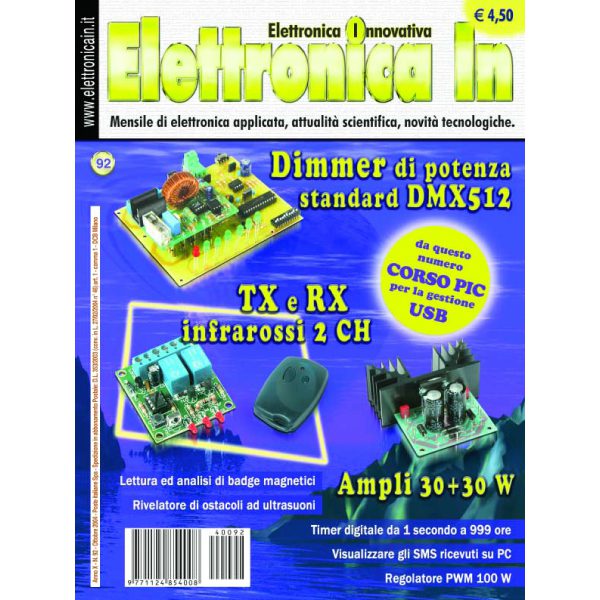

- Sistema IR Tx/Rx a due canali

Pratico e compatto controllo a distanza a raggi infrarossi per uso interno o esterno su brevi distanze (fino a 15mt); dispone di un trasmettitore configurabile per comandare fino ad 8 diversi ricevitori. Logica di intervento delle uscite completamente programmabile ad autoapprendimento dei codici. - Lettura ed analisi di badge magnetici

Sistema di lettura e analisi di badge magnetici i cui bit-stream possono essere acquisiti tramite la seriale del PC o mediante trasmissione via rete GSM. In questa prima puntata ci occupiamo del software e dell’interfaccia di controllo mentre il prossimo mese analizzeremo il firmware dell’interfaccia e presenteremo il sistema di trasmissione via GSM. - Timer digitale da 1 secondo a 999 ore

Un dispositivo preciso ed affidabile, da utilizzare quando il classico e semplice temporizzatore analogico non consente di effettuare tempi sufficientemente lunghi e/o precisi. Dispone di display digitale a tre cifre sul quale vengono impostati i tempi necessari in tre diverse scale selezionabili a piacere: 0-999 secondi, 0-999 minuti e 0-999 ore. - Regolatore PWM 100 Watt

Un piccolo e potente dispositivo adatto a regolare la velocità di motori e la luminosità di lampade o carichi elettrici funzionanti in corrente continua con una tensione massima di 28 volt e potenza fino a 100 Watt (tipico 4 Ampere a 25 Volt) con picchi non ripetitivi fino a 160 Watt. - Dimmer di potenza standard DMX

Dimmer controllabile tramite protocollo DMX. Dispone di un’uscita 0÷10 VDC per il collegamento ai sistemi di potenza ma può anche ospitare un apposito modulo per il controllo diretto di carichi alimentati dalla tensione di rete. Inoltre dispone di una barra a led che indica il valore assunto dall’uscita. - Visualizzare gli SMS ricevuti sul PC

Riceve messaggi SMS e li invia al PC tramite una connessione seriale, completi di data e ora di ricezione. Funziona con qualsiasi programma di comunicazione seriale e può essere facilmente integrato in una propria applicazione con la quale gestire in un database i dati di coloro che si mettono in comunicazione con noi tramite questo mezzo. - Amplificatore stereo 2 X 30 Watt

Eccellente e compatto finale di potenza single chip capace di restituire, su altoparlanti da 4 o 8 ohm di impedenza, un suono da vera alta fedeltà; tutto merito del TDA1521, un integrato Philips che si accontenta di una manciata di componenti alloggiati su una basetta piccola quanto basta ad essere inserita in qualunque apparato per la riproduzione del suono. - Rilevatori di ostacoli ad ultrasuoni

Grazie a due sensori ad ultrasuoni è in grado di segnalare, entro un range di 1,5 metri, a quale distanza si trova un oggetto; è possibile impostare una soglia al di sotto della quale un buzzer emette un segnale di allarme. Può essere utilizzato come “sensore di parcheggio” con cui equipaggiare un autoveicolo. - Corso di programmazione per PIC: l’interfaccia USB

Alla scoperta della funzionalità USB implementata nei microcontrollori della Microchip. Un argomento di grande attualità in considerazione della crescente importanza di questa architettura nella comunicazione tra computer e dispositivi esterni. In questa prima puntata ci occupiamo degli aspetti teorici dell’USB, premessa fondamentale per affrontare lo studio del firmware. Prima puntata.